ماذا حدث؟

في الوقت الذي كانت فيه الانفجارات تهزّ طهران فجر السبت مع بدء الضربات الإسرائيلية-الأمريكية، تلقى ملايين الإيرانيين إشعارات غامضة على هواتفهم المحمولة. الرسائل لم تصدر عن جهة حكومية تحذّر من الخطر، بل جاءت من تطبيق مواقيت الصلاة الشهير BadeSaba Calendar، الذي يتجاوز عدد تنزيلاته خمسة ملايين مستخدم.

الإشعارات حملت عبارات -حسبما شاركت بعض الحسابات على وسائل التواصل- موجهة للشعب الإيراني وأفراد الجيش والشرطة مثل:

- “حان وقت الانتقام. قوات النظام القمعية ستُحاسب على أعمالها الوحشية… كل من ينضم للدفاع عن الشعب الإيراني سيُمنح العفو والمغفرة”

- “المساعدة وصلت”

- “استسلموا وستُمنحون العفو”

- “من أجل حرية إخوتنا وأخواتنا الإيرانيين… ألقوا أسلحتكم أو انضموا لقوات التحرير”

في ما بدا أنه اختراق سيبراني منسّق تزامن بدقة مع الضربات العسكرية. ويفتح الحادث تساؤلات خطيرة حول الخصوصية الرقمية للمستخدمين، ومدى أمان التطبيقات الدينية التي تحظى بثقة ملايين الأشخاص.

من يقف خلف الاختراق؟

لم تعلن أي جهة مسؤوليتها رسميًا عن اختراق التطبيق. لكن عدة مصادر تشير بقوة إلى إسرائيل كمنفذ رئيسي، خصوصًا في ضوء تقرير نشرته صحيفة وول ستريت جورنال نقلًا عن أشخاص مطلعين، أفاد بأن العملية جاءت ضمن موجة أوسع من الأنشطة السيبرانية الإسرائيلية المتزامنة مع الضربات العسكرية.

في المقابل، يشير تقرير لموقع WIRED Middle East إلى أن عملية الإسناد في مثل هذه الهجمات تبقى معقدة تقنيًا، وأنه لا توجد حتى الآن جهة أعلنت مسؤوليتها بشكل رسمي. خبراء أمن رقمي أكدوا أن تحديد المنفذ يتطلب أدلة جنائية سيبرانية غير متاحة للرأي العام، ما يجعل فرضية تورط إسرائيل قوية في السياق السياسي والعسكري، لكنها تظل — حتى اللحظة — ضمن إطار الترجيح التحليلي لا التأكيد القاطع.

كيف تم الاختراق تقنيًا؟

لفهم ما حدث، يجب أولًا توضيح نقطة مهمة: المهاجم لم يكن بحاجة لاختراق ملايين الهواتف بشكل فردي. يكفي فقط السيطرة على نظام الإشعارات الخاص بالتطبيق، وهو النظام الذي يُستخدم عادة لإرسال تنبيهات الصلاة أو التحديثات، ليتمكن من بث رسالة واحدة تصل فورًا إلى جميع المستخدمين. الجدول التالي يوضح أبرز الخدمات التي يتم استخدامها من قبل التطبيقات.

- ومن ضمن السيناريوهات المتوقعة هو استغلال ما يُعرف بـ “مفتاح الإشعارات” المرتبط بخدمات ارسال التنبيهات من تطبيقات الهواتف الى المستخدمين أبرزها Firebase Cloud Messaging، وهي الخدمة التي تعتمد عليها معظم التطبيقات لإرسال التنبيهات. في بعض الحالات، يكون هذا المفتاح مخزنًا داخل ملف التطبيق نفسه. وإذا لم يكن محميًا بشكل جيد، يمكن استخراجه بسهولة نسبيًا باستخدام أدوات تحليل التطبيقات، ثم استخدامه لإرسال إشعارات تبدو رسمية وكأنها صادرة من التطبيق الأصلي.

- هناك سيناريو آخر يتمثل في اختراق خوادم التطبيق أو لوحة التحكم الخاصة بالمطورين. فإذا تم الوصول إلى الحساب الإداري أو البنية السحابية التي تدير الإشعارات، يصبح بإمكان المهاجم إرسال الرسائل مباشرة من المصدر، دون الحاجة لتعديل التطبيق على هواتف المستخدمين.

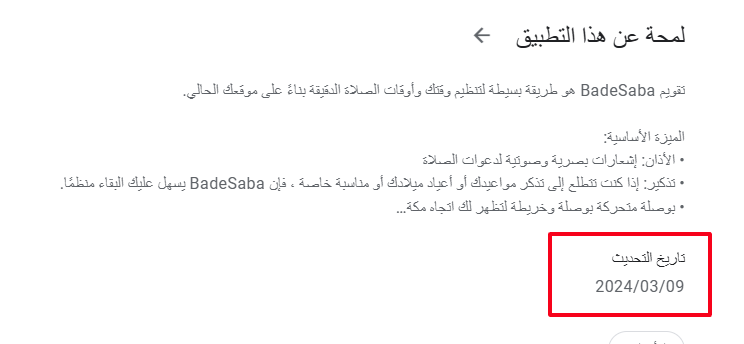

من المهم أيضًا الإشارة إلى أن التطبيق لم يتم تحديثه منذ عام 2024، وهو ما يعزز فرضية أن نظام الإشعارات المعتمد فيه — وعلى الأرجح خدمة Firebase Cloud Messaging — ظل يعمل بإعدادات قديمة دون مراجعة أمنية حديثة مع وجود ثغرات عديدة في التطبيق .

في حال كان مفتاح الإرسال (Server Key) أو بيانات الوصول الخاصة بخدمة الإشعارات مخزنة داخل ملف التطبيق نفسه أو لم يتم تدويرها منذ ذلك الوقت، فإن ذلك يفتح الباب أمام استغلالها بسهولة نسبية.

ببساطة، ما حدث لم يتطلب اختراق الهاتف نفسه، بل استغلال نقطة مركزية واحدة في منظومة التطبيق. ومن يسيطر على هذه النقطة، يستطيع الوصول إلى ملايين الشاشات بضغطة زر واحدة.

ولذلك، من الضروري مراجعة أذونات التطبيقات، وتحديثها باستمرار، وحذف التطبيقات التي لم تتلق تحديثات لفترات طويلة، لأن غياب التحديثات الأمنية المنتظمة يجعلها أكثر عرضة للاختراق. كما أن انتشار ورواج التطبيق أو كثرة التحميلات لا يعنيان بالضرورة الأمان؛ فالثقة العمياء في أي تطبيق — مهما كان واسع الانتشار — قد تضع بيانات المستخدمين وخصوصيتهم في دائرة الخطر.